Cualquiera con permisos de escritura en un repositorio puede ver las anotaciones del code scanning en las solicitudes de cambios. Para obtener más información, vea «Clasificar las alertas del escaneo de código en las solicitudes de cambios».

Visualizar las alertas de un repositorio

Necesita permiso de escritura para ver un resumen de todas las alertas de un repositorio en la pestaña Seguridad.

De manera predeterminada, la página de alertas de code scanning se filtra para mostrar únicamente las de la rama predeterminada del repositorio.

-

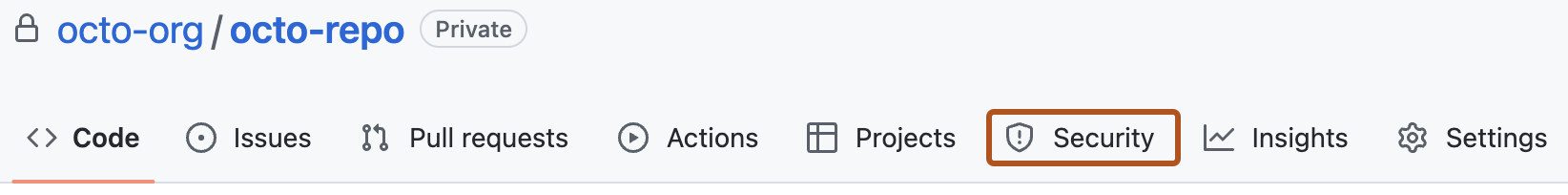

En GitHub, navegue hasta la página principal del repositorio.

-

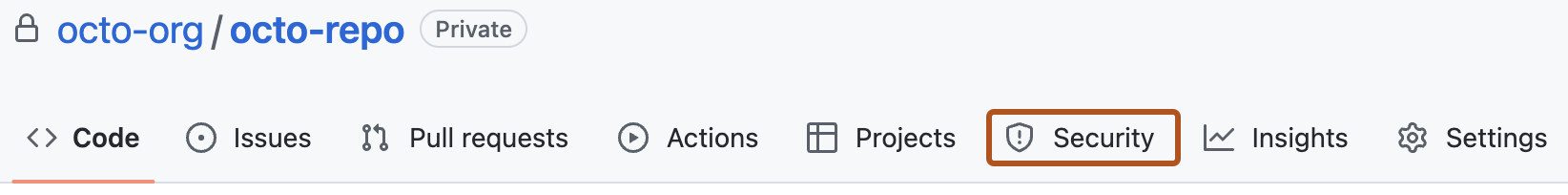

En el nombre del repositorio, haz clic en Seguridad. Si no puedes ver la pestaña "Seguridad", selecciona el menú desplegable y, a continuación, haz clic en Seguridad.

-

En la barra lateral izquierda, haz clic en Code scanning.

-

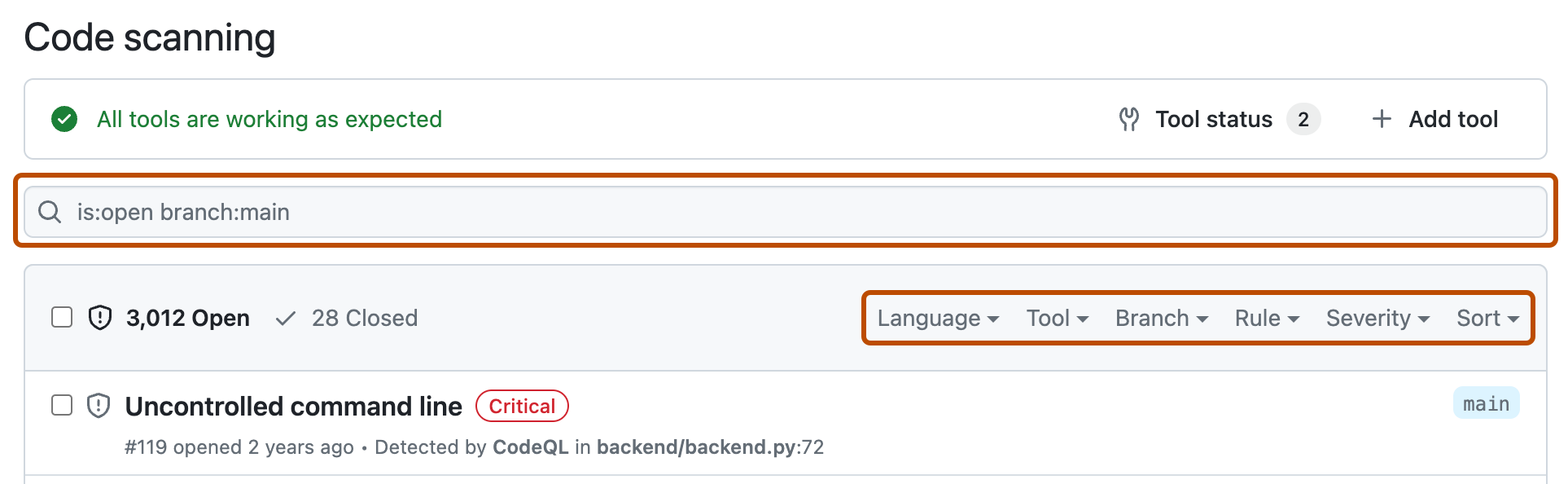

Opcionalmente, utiliza la caja de búsqueda de texto libre o los menús desplegables para filtrar las alertas. Por ejemplo, puedes filtrar por la herramienta que se utilizó para identificar las alertas.

-

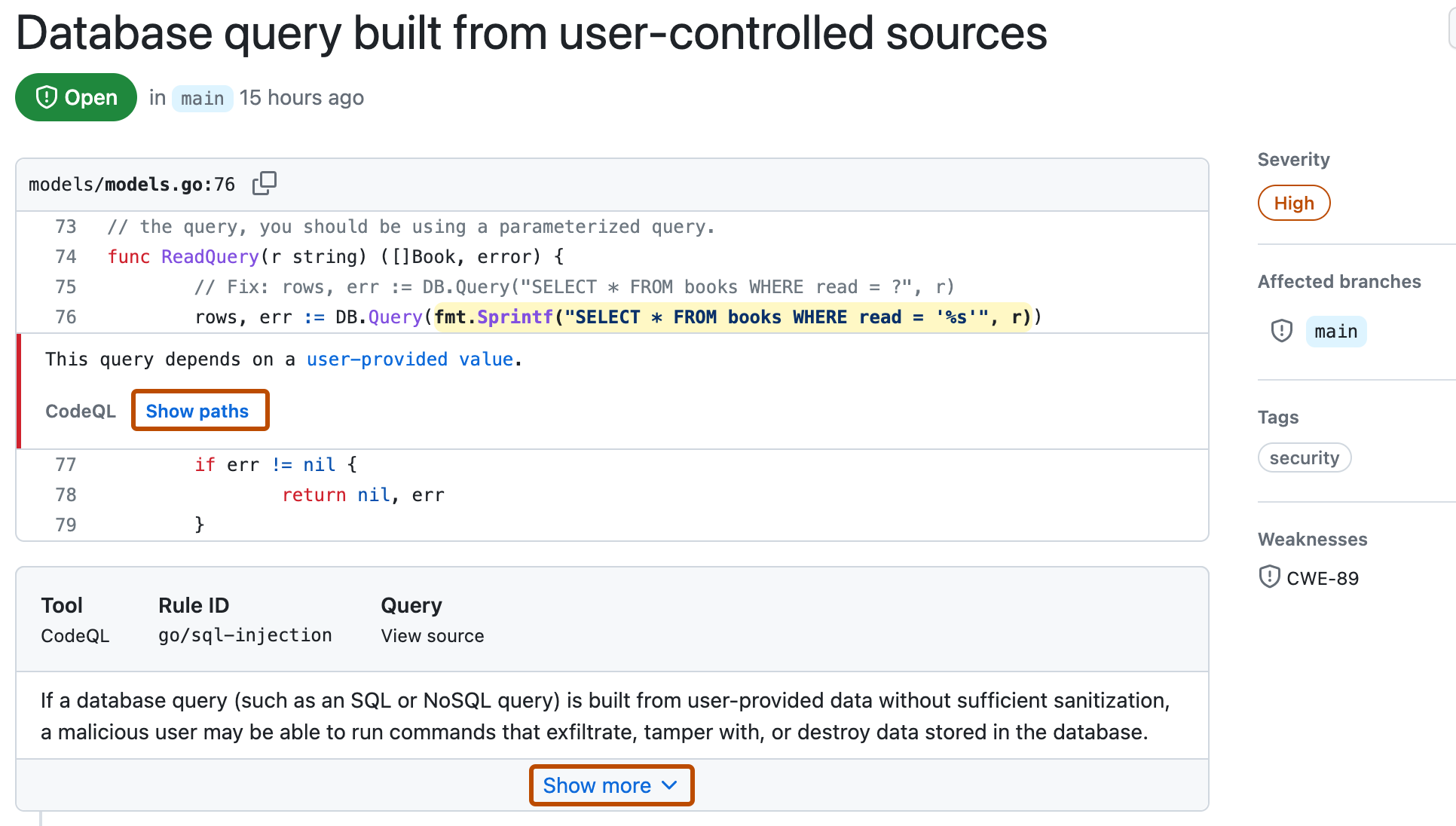

Debajo de "Code scanning", haz clic en la alerta que quieras explorar para mostrar la página de alerta detallada. El estado y los detalles de la página de alertas solo reflejan el estado de la alerta en la rama predeterminada del repositorio, incluso si la alerta existe en otras ramas. Puede ver el estado de la alerta en ramas no predeterminadas en la sección Ramas afectadas del lado derecho de la página de alertas. Si una alerta no existe en la rama predeterminada, el estado de la alerta se mostrará como "en la solicitud de incorporación de cambios" o "en la rama", y tendrá un color gris.

-

Opcionalmente, si la alerta resalta un problema con el flujo de datos, haga clic en Mostrar rutas para mostrar la ruta desde el origen de datos hacia el receptor en el que se usa.

-

Las alertas del análisis de CodeQL incluyen una descripción del problema. Haga clic en Mostrar más para obtener instrucciones sobre cómo corregir el código.

Para obtener más información, vea «Acerca de las alertas de análisis de código».

Nota: Puedes ver información sobre cuándo se ejecutó por última vez el análisis de code scanning en la página de estado de la herramienta. Para obtener más información, vea «Acerca de la página de estado de la herramienta para el examen de código».

Preguntar GitHub Copilot Chat sobre las alertas code scanning

Con una licencia de GitHub Copilot Enterprise, puede solicitar ayuda a Copilot Chat para comprender mejor las alertas de seguridad, incluidas las alertas de code scanning, en los repositorios de su organización. Para obtener más información, vea «Asking GitHub Copilot questions in GitHub».

Visualización de las métricas de alertas de solicitudes de incorporación de cambios de CodeQL para una organización

En el caso de las alertas de code scanning del análisis de CodeQL, puede utilizar la información general sobre seguridad para ver cómo se está comportando CodeQL en las solicitudes de cambios en repositorios en los que tiene acceso de escritura de toda su organización, y para identificar repositorios en los que puede que necesite tomar medidas. Para obtener más información, vea «Visualización de métricas para alertas de solicitud de incorporación de cambios».

Filtrar las alertas del code scanning

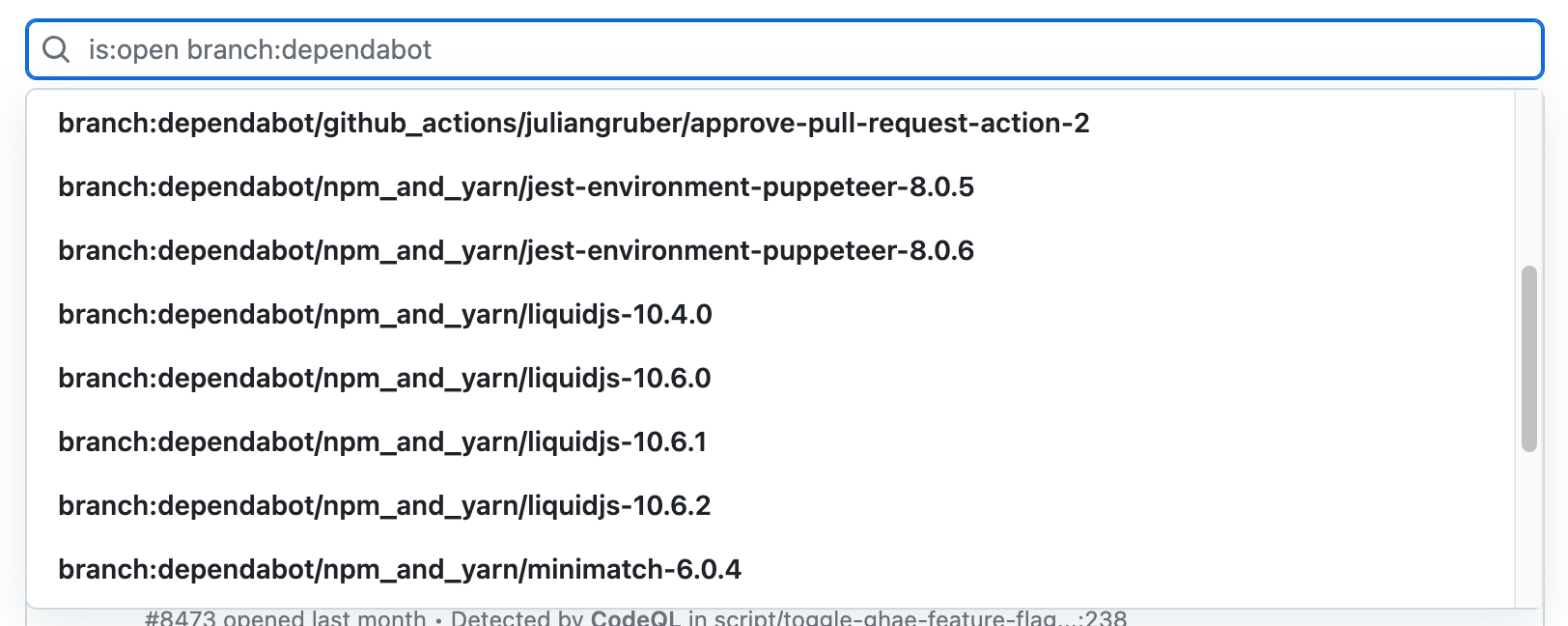

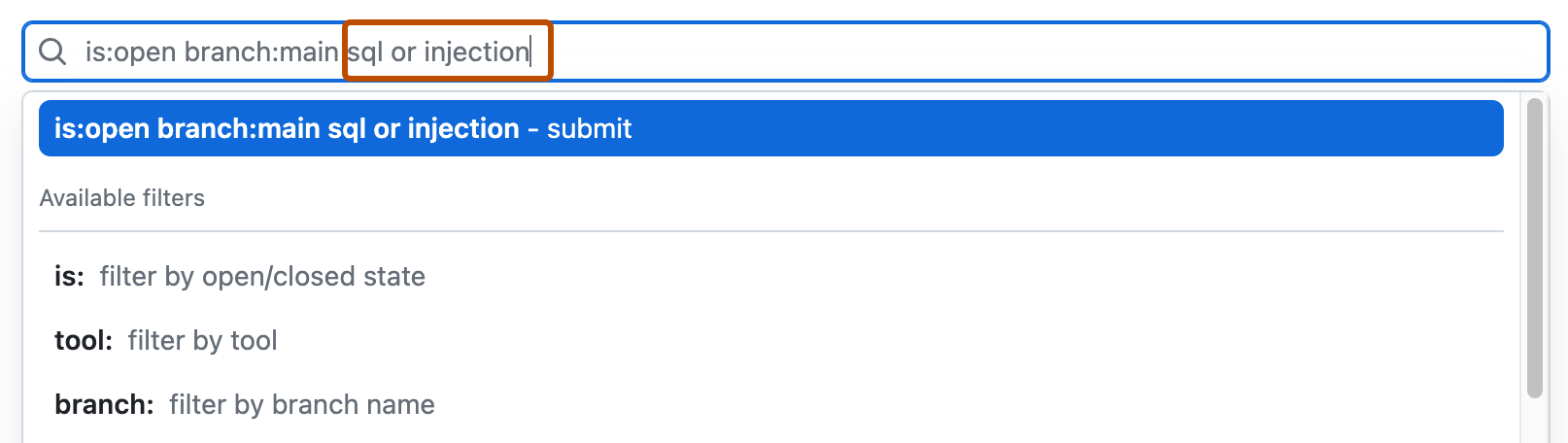

Puedes filtrar las alertas que se muestran en la vista de alertas del code scanning. Esto es útil si hay muchas alertas, ya que puedes enfocarte en un tipo particular de estas. Hay algunos filtros predefinidos y rangos de palabras clave que puedes utilizar para refinar la lista de alertas que se muestran.

Al seleccionar una palabra clave de una lista desplegable o al escribir una palabra clave en el campo de búsqueda, solo se muestran los valores con los resultados. Esto hace que sea más fácil evitar configurar filtros que no encuentran resultados.

Si escribe varios filtros, en la vista se mostrarán alertas que coincidan con todos ellos. Por ejemplo, is:closed severity:high branch:main solo mostrará alertas de gravedad alta cerradas que están presentes en la rama main. La excepción son los filtros relacionados con las referencias (ref, branch y pr): is:open branch:main branch:nextmostrará las alertas abiertas tanto de la rama main como de la rama next.

Tenga en cuenta que si ha filtrado las alertas en una rama no predeterminada, pero las mismas alertas existen en la rama predeterminada, en la página de alertas de cualquier alerta se seguirá reflejando el estado de la alerta en la rama predeterminada, incluso si ese estado entra en conflicto con el de una rama no predeterminada. Por ejemplo, una alerta que aparece en la lista "Abrir" en el resumen de alertas para branch-x podría mostrar un estado de "Corregido" en la página de alertas, si ya se ha corregido en la rama predeterminada. Puede ver el estado de la alerta de la rama filtrada en la sección Ramas afectadas del lado derecho de la página de alertas.

Puede usar el prefijo - en el filtro tag para excluir los resultados con esa etiqueta. Por ejemplo, -tag:style solo muestra alertas que no tienen la etiqueta style.

Restringir los resultados únicamente al código de la aplicación

Puede usar el filtro "Solo alertas en el código de la aplicación" o la palabra clave autofilter:true y el valor para restringir a las alertas en el código de aplicación. Para obtener más información sobre los tipos de código que se etiquetan automáticamente como código no de la aplicación, consulta "Acerca de las alertas de análisis de código".

Buscar las alertas del code scanning

Puedes buscar la lista de alertas. Esto es útil si hay una gran cantidad de alertas en tu repositorio o si no sabes el nombre exacto de una alerta, por ejemplo. GitHub Enterprise Cloud realiza la búsqueda de texto gratuita a través de:

- Nombre de la alerta

- Los detalles de la alerta (esto también incluye la información que no se muestra en la vista de forma predeterminada en la sección que se puede contraer Mostrar más).

| Búsqueda compatible | Ejemplo de sintaxis | Results |

|---|---|---|

| Búsqueda de palabra sencilla | injection | Devuelve todas las alertas que contienen la palabra injection |

| Búsqueda de palabras múltiples | sql injection | Devuelve todas las alertas que contienen sql o injection |

| Búsqueda de coincidencias exactas (use comillas dobles) | "sql injection" | Devuelve todas las alertas que contienen la frase exacta sql injection |

| Búsqueda con OR | sql OR injection | Devuelve todas las alertas que contienen sql o injection |

| Búsqueda con AND | sql AND injection | Devuelve todas las alertas que contienen las palabras sql y injection |

Sugerencias:

- La búsuqeda de palabras múltiples es equivalente auna búsqueda con OR.

- La búsqueda con AND devolverá resultados en los que los términos de la búsqueda se encuentren en cualquier parte, en cualquier orden en el nombre o los detalles de la alerta.

- En GitHub, navegue hasta la página principal del repositorio.

- En el nombre del repositorio, haz clic en Seguridad. Si no puedes ver la pestaña "Seguridad", selecciona el menú desplegable y, a continuación, haz clic en Seguridad.

- En la barra lateral izquierda, haz clic en Code scanning.

- A la derecha de los menús desplegables Filtros, escriba las palabras clave que se van a buscar en el cuadro de búsqueda de texto libre.

- Presione Entrar. El listado de alerta contendrá las alertas abiertas del code scanning que empaten con tus criterios de búsqueda.

Rastrar alertas del code scanning en las propuestas

Nota: El seguimiento de las alertas de code scanning se encuentra en versión preliminar pública y está sujeto a cambios.

Esta característica es compatible con la ejecución nativa de análisis mediante GitHub Actions o de forma externa mediante la infraestructura de CI/CD existente, así como herramientas de code scanning de terceros, pero no herramientas de seguimiento de terceros.

Para crear rápidamente un problema a fin de realizar un seguimiento del estado de una alerta específica de code scanning, en la página de alertas de code scanning, haz clic en la alerta de la que deseas realizar un seguimiento. En la página detallada de esa alerta, haz clic en Crear problema. Personaliza el problema generado automáticamente como desees y, a continuación, haz clic en Enviar nuevo problema.

De forma alternativa, para rastrear una alerta de code scanning en un problema existente, agrega la URL para la alerta como un elemento de la lista de tareas en el problema. Para obtener más información sobre las listas de tareas, consulta "Acerca de las listas de tareas".

Para más información sobre cómo crear incidencias para hacer un seguimiento de las alertas de code scanning, consulta "Rastrear alertas del escaneo de código en propuestas utilizando listas de tareas".

Auditoría de las respuestas a las alertas de code scanning

Puedes auditar las acciones realizadas en respuesta a las alertas de code scanning mediante las herramientas de GitHub. Para obtener más información, vea «Auditoría de alertas de seguridad».